Die Kernaussage

Das Webinar behandelt, wie Unternehmen ein strukturiertes, nachweisbares und risikobasiertes Lieferantenmanagement aufbauen können, um Anforderungen aus NIS‑2/NISG, ISO 27001 und verwandten Regulierungen zu erfüllen. Der Fokus liegt auf IKT-Lieferanten, Dienstleistern, Cloud-/SaaS-Anbietern, Wartungsdienstleistern, Softwarelieferanten und kritischen Subdienstleistern.

Zentrale Botschaft: Lieferantenrisiken müssen dokumentiert, bewertet, vertraglich geregelt, überwacht und regelmäßig überprüft werden. Was nicht dokumentiert ist, gilt im Audit praktisch als nicht vorhanden.

Ausgangslage und Risiken

Lieferketten werden als wesentliches Einfallstor für Cyberangriffe beschrieben. Beispiele wie SolarWinds, MOVEit, Clorox und österreichische Datenschutzvorfälle zeigen, dass Sicherheitsprobleme bei Lieferanten direkt auf Kunden durchschlagen können.

Typische Risiken sind:

- kompromittierte Software-Updates

- unsichere APIs und Schnittstellen

- Remote-Zugänge von Wartungsdienstleistern

- fehlende Transparenz über Subdienstleister

- Konzentrationsrisiken bei großen Cloud- oder Rechenzentrumsanbietern

- fehlende Exit-Strategien und Vendor Lock-in

- unzureichende Sicherheitsgarantien oder Nachweise von Lieferanten

Besonders betont wird, dass die Verantwortung beim Auftraggeber bleibt, auch wenn der Vorfall technisch durch einen Lieferanten verursacht wurde.

Anforderungen aus NIS‑2 und ISO 27001

Für NIS‑2 beziehungsweise das österreichische NISG wird hervorgehoben, dass Unternehmen die sicherheitsbezogenen Aspekte der Beziehungen zu unmittelbaren Lieferanten berücksichtigen müssen. Dazu zählen insbesondere Schwachstellen der Anbieter, Produktqualität, sichere Entwicklungsprozesse und die Sicherheitspraxis von Dienstleistern.

Die ENISA Technical Implementation Guidance wird als wichtige Orientierung genannt. Sie fordert unter anderem:

- Rollen und Verantwortlichkeiten in der Lieferkette

- Auswahl- und Bewertungskriterien

- Lieferantenregister

- Risikoanalyse vor Vertragsabschluss

- jährliche beziehungsweise anlassbezogene Reviews

- Pflichtvertragsklauseln, etwa zu Sicherheitsanforderungen, Vorfallsmeldung, Auditrechten, Subdienstleistern, Datenlöschung und Exit

Bei ISO 27001:2022 werden mehrere Controls aus Anhang A dem Lieferantenmanagement zugeordnet. Das Webinar betont, dass Lieferantenmanagement ein relevanter Bestandteil eines ISMS ist und nicht nur eine formale Nebenaufgabe.

Risikomanagement als Grundlage

Lieferantenmanagement wird als klassisches Risikomanagement verstanden. Unternehmen sollen beantworten können:

- Was kann passieren?

- Wo kann es passieren?

- Wie hoch ist die Auswirkung?

- Wie wahrscheinlich ist der Eintritt?

- Welche Maßnahmen gibt es bereits?

- Welche Restrisiken bleiben?

- Wer akzeptiert oder behandelt diese Risiken?

Wichtig ist die Unterscheidung zwischen Design-Effektivität und tatsächlicher Umsetzung. Ein sauber beschriebener Prozess genügt nicht, wenn Lieferanten nicht wirklich bewertet, überwacht oder nachweisbar behandelt werden.

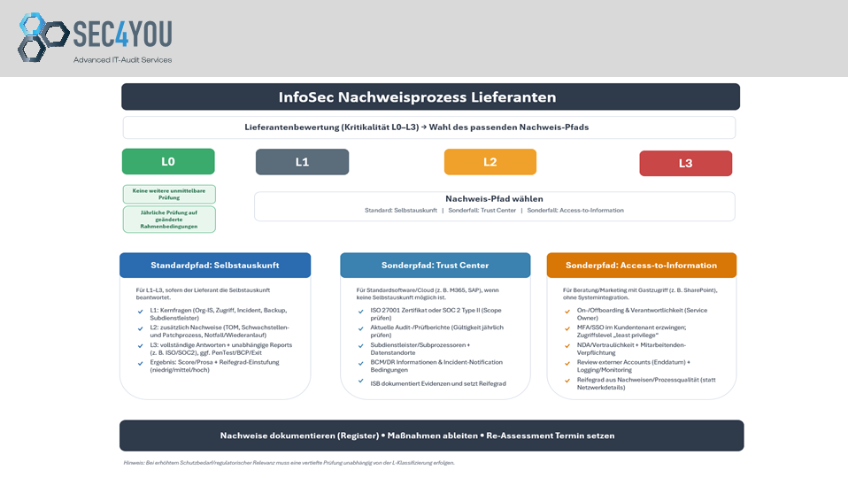

Die vorgestellte Methode: 5‑Stufen-Prozess

SEC4YOU stellt eine pragmatische Methode für risikoorientiertes Lieferantenmanagement vor:

- Leistung erfassen

Was macht der Lieferant konkret für das Unternehmen? - Kritikalität klassifizieren

Einteilung in Lieferantenklassen von L0 bis L3:- L0: unkritisch

- L1: niedrig kritisch

- L2: hoch/relevant

- L3: kritisch für Versorgungsauftrag, Kernprozesse oder stark privilegierte Zugriffe

- Nachweise erheben

Je nach Kritikalität werden Selbstauskünfte, Zertifikate, Trust-Center-Nachweise oder spezifische Dokumente eingeholt. - Risiko bewerten

Kritikalität und vorhandene Sicherheitsgarantien werden gegenübergestellt. - Maßnahmen und Verträge steuern

Risiken werden behandelt, akzeptiert, eskaliert oder vertraglich abgesichert.

Bewertungskriterien sind unter anderem Datenart, Prozessbezug, Integrationsgrad, Zugriffsrechte, Produktionssystemzugriff, Exit-Aufwand und Drittlandbezug.

Nachweise und Zertifikate

Als geeignete Nachweise werden insbesondere genannt:

- ISO 27001

- ISO 27701

- ISO 27017 für Cloud-Sicherheit

- TISAX, insbesondere bei höherem Assessment-Level

- SOC 2 / SOC 3

- ISAE 3402-Berichte

- Security Policy

- Statement of Applicability

- Scope Statement

- gültige Zertifikate und Auditberichte

Wichtig ist, Zertifikate nicht blind zu akzeptieren. Geprüft werden sollen unter anderem Gültigkeit, ausstellende Zertifizierungsstelle, Scope, Standortbezug, Unternehmensbezug und Abdeckung der tatsächlich bezogenen Leistung.

Umgang mit großen und kleinen Lieferanten

Für große Anbieter wie Microsoft, AWS oder andere Cloud-/SaaS-Anbieter wird anerkannt, dass individuelle Audit- oder Vertragsrechte oft schwer durchsetzbar sind. Hier sollen Trust-Center, verfügbare Prüfberichte, Zertifikate und künftig möglicherweise EU-weite Bewertungen herangezogen werden.

Kleine Lieferanten, Freelancer oder Beratungsunternehmen sollen nicht einfach „durch den Rost fallen“. Wenn sie Zugang zu sensiblen Informationen oder Systemen haben, müssen sie bewertet und gegebenenfalls qualifiziert werden. Mögliche Maßnahmen sind MFA, kontrollierter Zugriff, Logging, Onboarding, eingeschränkte Datenverarbeitung und regelmäßige Reviews.

Verträge und Überwachung

Je nach Kritikalitätsstufe sollen Verträge Anforderungen enthalten zu:

- NDA / Vertraulichkeit

- Vorfallsmeldung

- Auftragsverarbeitung bei personenbezogenen Daten

- Subdienstleistern

- Audit- und Kontrollrechten

- Schwachstellenmanagement

- Datenrückgabe und Datenlöschung

- Exit-Strategie

- SLAs und BCM-Anforderungen

Besonders bei L3-Lieferanten werden Audit- oder Kontrollrechte als wesentlich beschrieben. Audits können von einem kurzen Gespräch mit dem CISO bis zu mehrtägigen Vor-Ort-Prüfungen reichen, sollen aber risikoorientiert und auf die konkrete Leistung fokussiert sein.

Der SEC4YOU Umsetzungsvorschlag

Das Webinar schlägt einen pragmatischen Zeitplan vor:

- Monat 1: Bestandsaufnahme aller relevanten Lieferanten und Kritikalitätsklassifizierung

- Monat 2–3: Selbstauskünfte und Nachweise einholen, insbesondere für L3-Lieferanten

- Monat 4: Verträge, Risiken und Maßnahmen für kritische Lieferanten behandeln

- ab Monat 5: Übergang in den Regelbetrieb mit jährlichen Reviews, Management Reporting und anlassbezogenen Neubewertungen

Das Lieferantenmanagement soll nicht dauerhaft allein beim CISO liegen. Ideal ist eine klare Rollenverteilung, bei der der Einkauf den Prozess operativ trägt und der CISO bei hohen Risiken, Sicherheitsfragen oder Eskalationen eingebunden wird.

Das Fazit

Das Dokument vermittelt, dass Lieferantenmanagement unter NIS‑2 und ISO 27001 kein reiner Fragebogenprozess ist, sondern ein kontinuierlicher Governance- und Risikomanagementprozess. Unternehmen müssen Lieferanten kennen, klassifizieren, Risiken dokumentieren, Sicherheitsgarantien einfordern, Verträge anpassen und kritische Lieferanten regelmäßig überwachen.

Der empfohlene Ansatz ist pragmatisch: zunächst die kritischen Lieferanten identifizieren und sauber behandeln, danach die übrigen Lieferanten schrittweise integrieren.

Die Folien zum Nachlesen