SECURITY AWARENESS — DIE MENSCHLICHE FIREWALL

Aktuelle Sicherheitszwischenfälle zeigen deutlich, dass technische Maßnahmen und Sicherheitsrichtlinien alleine nicht ausreichen, um die Sicherheit von Informationen und informationsverarbeitenden IT-Systemen zu gewährleisten. Der Faktor „Mensch“ gerät als schwächstes Glied in der Kette immer mehr in den Fokus und stellt ein beliebtes Angriffsziel dar.

In der Praxis zeigt sich, dass die Mitarbeiter und Mitarbeiterinnen in Unternehmen sehr häufig nicht entsprechend darauf vorbereitet sind und die menschliche „Firewall“ versagt.

Sensibilisierungs- und Schulungensveranstaltungen

In kundenspezifischen SEC4YOU Seminaren werden die notwendigen Elemente erfolgreicher Security Awareness Kampagnen vermittelt. Ausgehend von psychologischen Aspekten und den typischen Herausforderungen werden die erforderlichen Maßnahmen zur Sensibilisierung, zur Schulung und zum regelmäßigen Training behandelt. Im Rahmen im Seminar integrierter Live-Demos wird gezeigt, wie die Planung eines Socials Engineering Angriffs durchgeführt wird und welche Werkzeuge typischerweise hierzu angewendet werden (Phishing Emails, USB-Sticks, etc.).

Unser Ansatz bei der Entwicklung von Security Awareness Programmen ist eine stufenweise Erhöhung des Reifegrades der Mitarbeiter Security Awareness, die optimal in der folgenden Reihenfolge umgesetzt werden:

- Security Awareness Sensibilisierung — in Bezug auf die potentiellen Gefahren

- Security Awareness Schulung – Schulung der erforderlichen Handlungsweisen

- Security Awareness Training — Praktisches Training in Beispielen

Unsere Seminarinhalte sind modulweise buchbar:

- Aktuelle Bedrohungslage (Wovor müssen wir uns schützen?)

- Grundbegriffe der Informationssicherheit

- Psychologische Aspekte

- Veränderung der Arbeitswelt (Wir arbeiten immer und überall)

- Gefahren mobiler Geräte und Datenträger

- Das Passwort und seine Herausforderungen

- Internet-Nutzung als potenzielles Risiko

- WLAN sicher nutzen (VPN)

- Risiken sozialer Medien (Facebook, XING, LinkeIn, etc.)

- Phishing Emails

- Erkennen und Abwehren von Social Engineering Angriffen

- Aufbau und Einführung von Security Awareness Kampagnen

- Der Vorgesetzte als Vorbild?

- Sensibilisierung des Managements

- Schulung durch eLearning / Vorträge

- Flyer und Poster als Mittel zu Sensibilisierung

- Live Demo (Phishing Emails, USB-Stick (Rubber Ducky), etc.)

- Messung des Erfolges (KPI)

Standardisierte und individualisierte Online-Schulungen

Kostengünstig können Mitarbeiter in individuell abrufbare Online-Schulungen zu Security Awareness sensibilisiert und geschult werden. Diese Online-Kurse werden vom Unternehmen für eine definierte Mitarbeiteranzahl abgerufen und können über einen beliebigen Zeitraum von Mitarbeiter konsumiert werden. Zum Ende eines Kursinhaltes können Fragen zum Inhalt die Teilnahme nachvollziehbar dokumentieren.

Social Engineering als Einstieg?

In der Praxis hat sich gezeigt, dass IT-Audits speziell Social Engineering erst platziert werden sollen, sobald vorbereitende Security Awareness Programme für die Mitarbeiter angeboten wurden, da ohne Vorbereitung der Soll-Zustand nicht klar definiert und geschult wurde. Hierzu siehe auch unseren Beitrag Cybercrime-Blindheit heilen: Die Kontrolle zurückgewinnen.

Zur Überprüfung der Wirksamkeit der Security Awareness bietet SEC4YOU folgende Social Engineering Prüfungen an:

- Analyse der Bedrohungslage durch veröffentlichte Informationen

- Direkter nicht physischer Kontakt, z.B. durch Phishing Emails und manipulierten Webseiten

- Ohne persönlichen Kontakt durch Auslegen von Datenträgern mit spezieller Software

- Direkter physischer Kontakt um sensible Informationen zu erhalten

Schulungen zur Erkennung ab Abwehr von Social Engineering Angriffen

Entwicklung interne Security Awareness Kampagnen

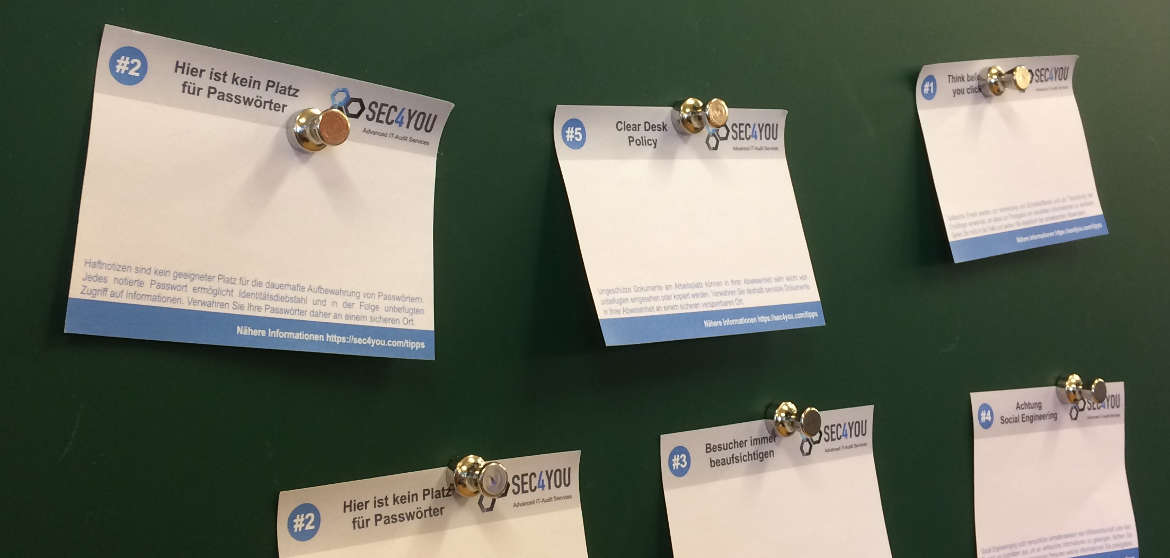

Zur Sensibilisierung eignen sich interne Kampagnen die durch Materialen, Give-Aways und visuellen Maßnahmen begleitet werden. Häufig werden diese Kampagnen mit folgenden Werkzeugen umgesetzt:

- Newsletter

- Poster

- Haftnotizen

- Comics

- Intranet Banner

- Aufsteller

- Design von Screensaver

- Mauspads

IHRE VORTEILE

-

Die beste Abwehrmethode gegen Cybercrime.

-

Stufenweise Erhöhung des Reifegrades durch (1) Sensibilisierung, (2) Schulung und (3) Training.

-

Die Security Awareness Seminare sind als Vor-Ort Seminare oder Online-Seminare buchbar.

-

Begleitende interne Marketing-Maßnahmen sind für die Security Awareness Kampagne verfügbar.

Fragen zu Security Awareness? Sie möchten mit einem Experten sprechen?