Informationssicherheit 2026: Die Top 7 ISMS KPI nach dem 💋 KISS Prinzip

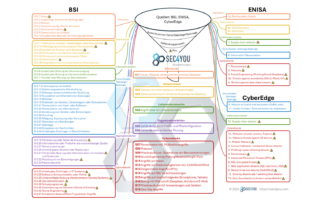

In der Informationssicherheit sind KPIs besonders wichtig, um Risiken zu erkennen, Sicherheitsmaßnahmen zu bewerten und Compliance-Anforderungen einzuhalten. Die folgenden 7 KPIs empfehlen für den Start eines ISMS nach ISO 27001, TISAX®, DORA oder NIS2.