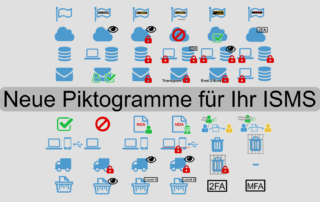

ISMS Piktogramme: Umgang mit klassifizierten Informationen

Im Zuge der NIS2 Überarbeitung der SEC4YOU ISMS Richtlinien haben wir auch die beliebten Piktogramme bezüglich der zulässigen Verwendung klassifizierter Informationswerte überarbeitet und stellen diese gerne kostenfrei zur Verfügung.