Mitte September 2023 hat SEC4YOU Advanced IT-Audit Services GmbH zwei Kunden erfolgreich durch die ISO 27001:2022 Zertifizierung begleiten durften. Vielen Dank an die beiden Prüfdienstleister CIS — Certification & Information Security Services GmbH und TÜV AUSTRIA für die kompetente und wertschätzende Auditierung.

Bei dem einen Kunden handelt es sich um einen Finanzdienstleister in Wien betreut von Manfred Scholz, beim anderen Kunden um ein IT-Beratungsunternehmen in Tirol mit Softwareentwicklung betreut durch Andreas Schuster.

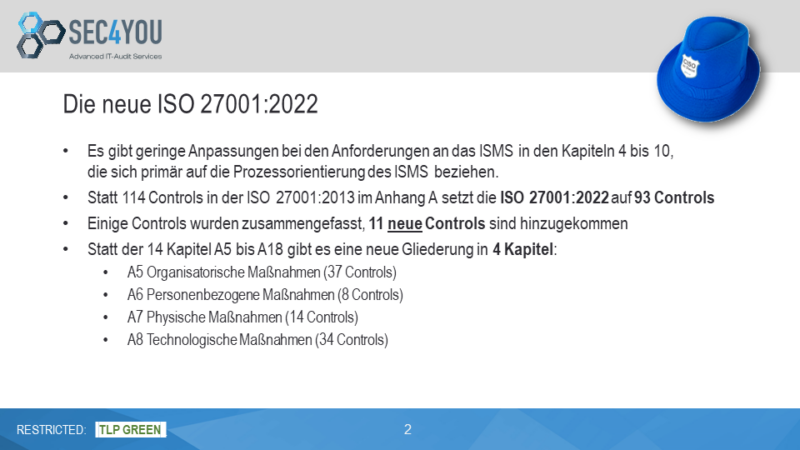

Neben der Umstellung der Annex A Controls A.5 bis A.18 auf die neue Struktur A.5 bis A.8 haben unsere Kunden ihre internen und externen Prozesse in der Scope Definition und bei der Risikobewertung berücksichtigt.

Änderungen in der 27001:2022

Generell gilt:

Die Erstellung der Informationssicherheits-Richtlinien auf Basis der ISO 27001:2022 Controls ist nur eine Teilaufgabe. Den Prüfern geht es darum, dass alle Anforderungen implementiert sind und die Wirksamkeit regelmäßig im Zuge des ISMS Betriebs überprüft und bewertet werden.

Drei Nebenabweichungen bei den zwei Zertifizierungsaudits

In den 27001:2022 Audits gab es in Summe drei Nebenabweichungen, auch „untergeordnete Nichtkonformitäten“ genannt. Sollten solche Nebenabweichungen festgestellt werden, erhält das Unternehmen das ISO 27001:2022 Zertifikat, jedoch müssen die Abweichungen in einer vom Prüfer festgelegten Frist verbessert werden, spätestens jedoch beim nächsten Überwachungsaudit.

Im Folgenden möchten wir die Abweichungen beschreiben, damit weitere Unternehmen sich bei Ihren Zertifizierungen besser vorbereiten können.

Abweichung #1: Kapitel 7.2 a) Qualifikation

Der CISO eines Unternehmens hatte keinen Nachweis zu einer ISO 27001 Schulung, sondern hat sich die Kenntnisse zur Führung eines ISMS über ein Fachbuch und im Dialog mit unseren InfoSec BeraterInnen angeeignet. Neben der Bestellungsurkunde des CISOs gibt es für weitere Schlüsselkräfte keine Stellenbeschreibungen, wodurch die Funktion der Sicherheitsorganisation nicht ausreichend ist.

Die SEC4YOU Empfehlungen:

- Planen Sie frühzeitig eine ISO 27001 Ausbindung z.B. die Schulung ISO 27001 Foundation oder Security Officer nach ISO 27001.

- Regeln Sie die Verantwortlichkeiten der Schlüsselkräfte im ISMS in den Dienstverträgen oder besser in dokumentierten Stellenbeschreibungen.

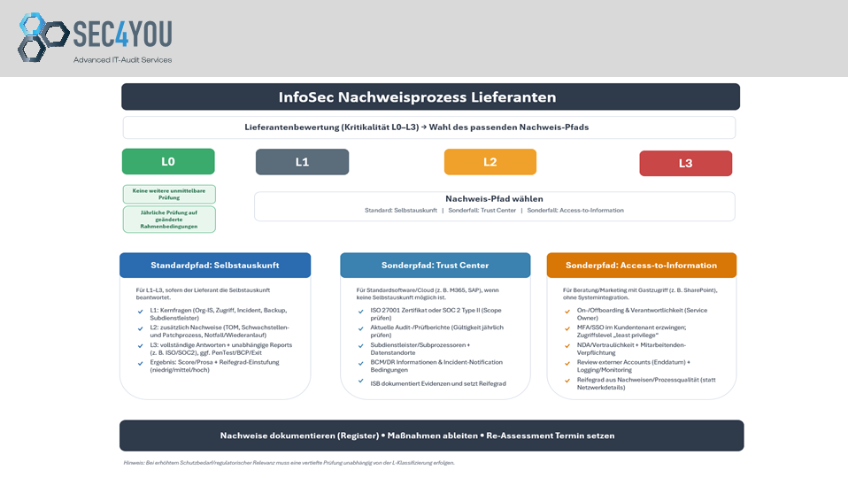

Abweichung #2: Anhang A, A.5.22 Überwachung und Überprüfung von Lieferantendienstleistungen

Unsere Kunden nutzen eine Reihe von Cloud-Diensten, darunter auch eine Cloud-Backup-Lösung und Microsoft 365. Selbstverständlich zählen Cloud-Provider auch als Lieferanten und die Norm schreibt vor, dass man diese Lieferanten z.B. über KPIs überwacht und bei Bedarf auditiert. Zu dieser Anforderung hatte einer der Unternehmen keine Überwachung implementiert und vertraut ohne SLA Überprüfung auf seine Cloud-Dienste.

Die SEC4YOU Empfehlungen:

- Überwachen Sie auch Cloud-Dienste in Ihrem System-Monitoring oder nutzen Sie die SLA-Reports der Anbieter, um diese bezüglich ihrer SLA zu überwachen.

- Definieren Sie für sich selbst KPIs und erheben Sie diese zumindest quartalsweise.

- Für besonders relevante Lieferanten planen Sie Audits in Ihrem Auditprogramm ein.

Abweichung 3: Anhang A, A.5.29 Überprüfen und Bewerten der Aufrechterhaltung der Informationssicherheit

Bei dieser Anforderung geht es um die Notfallplanung und Notfallübungen. Unsere Kunden haben im Zuge der ISMS Einführung ein IT-Notfallhandbuch erstellt in dem wie wichtigsten Risikoszenarien wie Ausfall der Microsoft 365 Cloud, Büroausfall, Internetausfall, Ransomware berücksichtigt sind. Jedoch hat einer der Unternehmen noch keine Notfallübung durchgeführt, weder einen Plan-Review, noch eine Simulation eines Risikoszenarios noch eine Restore-Übung, was zu einer Abweichung geführt hat.

Die SEC4YOU Empfehlungen:

- Planen Sie im letzten Drittel der ISMS Einführung unbedingt eine Notfallübung ein. Im optimalen Fall einen Plan-Review, bei dem das IT-Notfallhandbuch im Notfallteam besprochen wird und anschließend die Simulation eines wahrscheinlichen Szenarios, z.B. eine Ransomware-Attacke.

- Planen Sie im Audit Programm für die 3 Jahre mehrere Notfallübungen für alle identifizierten Risikoszenarien ein, bei z.B. 6 Szenarien sind das 2 Notfallübungen pro Jahr.

- Simulationen von Szenarien können oft in wenigen Stunden durchgeführt werden und helfen unglaublich im Falle eines echten Vorfalls.

Wir hoffen, Ihnen bei Ihren eigenen ISMS Überlegungen und der Vorbereitung auf eine ISO 27001:2022 Zertifizierung geholfen zu haben!