Im Jahr 2026 angekommen, hat sich der Aufbau eines Information Security Management Systems (ISMS) radikal von einer statischen „Checklisten-Mentalität“ hin zu einem dynamischen, KI-gestützten Prozess entwickelt. Da die KI sich zunehmend in den Unternehmensprozess ausbreitet, muss ein modernes ISMS daher zwingend die Brücke zur KI-Governance schlagen.

Neben dem Marktdruck DORA- und NIS-2-Compliance nachzuweisen, steigt auch der Wunsch wachsende Anforderungen an Business Continuity Management (ISO 22301), KI-Governance (ISO 42001) und den Cyber Resilience Act (CRA) in einem integrierten Managementsystem zu adressieren.

Egal wie viele Regularien und Normen CISOs abdecken wollen, CISOs müssen die Weichen stellen, um auf die Belastbarkeit/Resilienz zu schwenken und statt zeitaufwendigen Audit-Vorbereitungen eine „Always-on“ Compliance – technisch, operativ und organisatorisch – zu realisieren.

Starten wir die ISMS-Turbine und füttern sie mit unseren Compliance-Anforderungen!

Aus dem Inhalt:

- Einfluss der KI auf die Informationssicherheit und das ISMS

- ISMS TIPP: Wirksamkeitsprüfung nach ISO 27001 und NIS‑2

- CISO WISSEN: Wie funktioniert ein Post-Quantum Schlüsselaustausch?

- Active Directory- und Microsoft 365-Sicherheit

- WEBINAR EINLADUNG: ISO 27001 und NIS‑2 Lieferantenmanagement

- ONLINE-SHOP EMPFEHLUNG: KI-Kompetenz / KI-Awareness-Schulung

Einfluss der KI auf die Informationssicherheit und das ISMS

Weder im ISO 27001:2022 Annex A noch in den Risikomanagementmaßnahmen von NIS‑2 gibt es eine konkrete Forderung nach KI-Governance. Aber kein CISO kann heute die KI beim eigenen Risikomanagement außer Acht lassen.

Für das Jahr 2026 empfehlen wir CISOs den folgenden Aktionsplan:

- Prüfen Sie die Controls des Annex A einzeln, ob KI einen direkten Einfluss auf die einzelne Control hat. Leicht zu erkennen sind beispielsweise:

- Fake-Bewerbungen, Fake-Zeugnisse im Einstellungsprozess

- Compliance-Anforderungen des AI Acts und verpflichtende KI-Kompetenzschulungen

- Freigabeprozess für Cloud KI-Anwendungen

- Lizenzierung von KI-Diensten

- Data Loss Prevention: Informationsverlust durch KI-Nutzung

- Neue Gefahr durch KI-gestützte Cyberangriffe

- Führen Sie für diese neuen Gefährdungen eine Risikobewertung durch und leiten Sie Maßnahmen ab.

- Berücksichtigen Sie KI bei einer Notfallübung, z.B. einen KI-Data-Breach durch einen unachtsamen Mitarbeiter.

- Messen Sie die KI-Nutzung (z.B. über den Web-Filter) und berichten Sie die Steigerung im Management-Review.

Wirksamkeitsprüfung nach ISO 27001 und NIS‑2

Moderne ISMS-Systeme nach ISO 27001 oder NIS‑2 erfordern die Wirksamkeitsprüfung von Maßnahmen als integralen Bestandteil des Managementsystems.

In unserem Artikel zeigen wir, was überwacht und gemessen werden muss, welche Methoden verwendet werden können und wann der optimale Zeitpunkt für eine Wirksamkeitsprüfung ist.

Wir haben auch 6 sehr praxisnahe Beispiele für erfolgreiche Wirksamkeitsprüfungen beschrieben. Lesen lohnt sich!

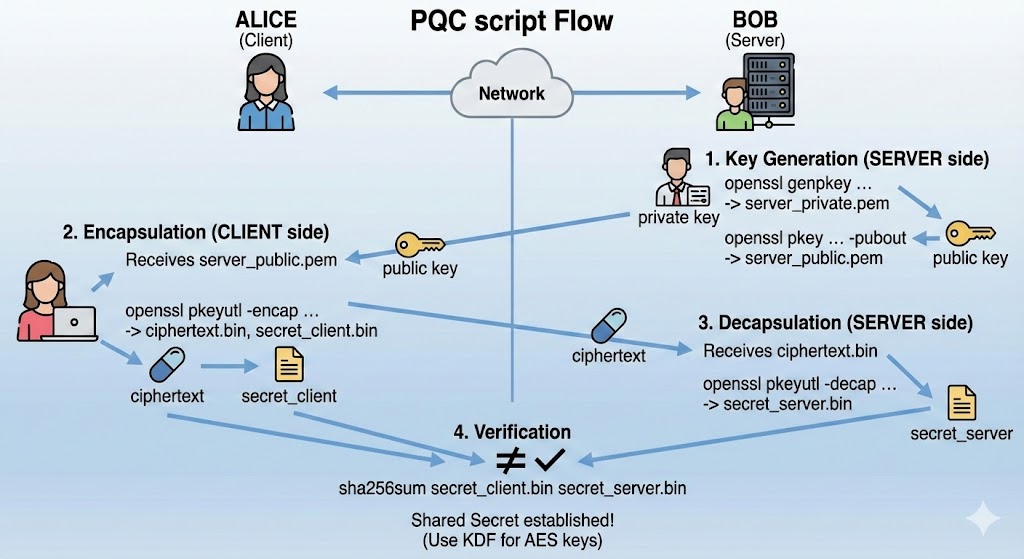

CISO WISSEN: Wie funktioniert ein Post-Quantum Schlüsselaustausch?

Schon etwas von Post-Quantum bzw. ML-KEM gehört?

Der Standard wird in Kürze bisherige Algorithmen ablösen und wird heute schon von Windows und Linux unterstützt.

In unserem Blog-Artikel erklären wir die Unterschiede zum Diffie-Hellman-Schlüsselaustausch, aber auch die Vor- und Nachteile des neuen Algorithmus und wir haben ein FAQ für Sie zusammengestellt.

Active Directory- und Microsoft 365-Sicherheit

In der modernen IT-Welt ist die Brücke zwischen dem klassischen On-Premise Active Directory (AD) und der Cloud-Welt von Microsoft 365 (Entra ID) oft das attraktivste Ziel für Angreifer. In unserem aktuellen Artikel beleuchten wir, warum hybride Identitäten oft ein Sicherheitsrisiko darstellen und wie man sie absichert. Aus dem Inhalt:

- Komplexität als Risiko — Risiko durch veraltete Objekte

- Privilegierte Konten, Trusts und Anomalien

- Reduzierung der Erfolgswahrscheinlichkeit realer Angriffe

WEBINAR EINLADUNG: ISO 27001 und NIS‑2 Lieferantenmanagement am 28. April 2026

Mit der NIS-2-Richtlinie und der ISO 27001:2022 rückt die Lieferkette (Supply Chain) endgültig ins Zentrum der regulatorischen Aufmerksamkeit. In unserem Webinar zeigen wir Ihnen den Weg von der reinen Compliance-Pflicht hin zu einem lebbaren, risikobasierten Lieferantenmanagement.

Sichern Sie sich Ihre Key-Takeaways:

- Klarheit: Welche Maßnahmen der ISO 27001 helfen im NIS‑2 Lieferantenmanagement?

- Effizienz: Wie Sie eine „Sicherheits-Checkliste“ erstellen, die wirklich funktioniert.

- Haftung: Wie Sie die Anforderungen zur Sorgfaltspflicht gegenüber den Aufsichtsbehörden dokumentieren.

ONLINE-SHOP EMPFEHLUNG: KI-Kompetenz / KI-Awareness-Schulung

Künstliche Intelligenz ist längst kein Zukunftsszenario mehr, sondern fester Bestandteil unseres Arbeitsalltags. Doch mit den neuen Möglichkeiten wachsen auch die regulatorischen Anforderungen und Sicherheitsrisiken. Mit unserer neuen KI-Kompetenz-Schulung machen Sie Ihr Team bereit für den rechtssicheren und effizienten Einsatz von KI.

Aus dem Inhalt:

- Rechtliche Sicherheit: Ein kompakter Überblick über den EU AI Act, Risikoklassen und Ihre Pflichten als Betreiber.

- KI und Cyber Security: Wie Sie sich vor KI-basierten Angriffen (Deepfakes, automatisiertes Phishing) schützen und Datenpannen durch falsche KI-Nutzung vermeiden.

- Praxis-Know-how: Effektives „Prompting“ und der produktive Einsatz von generativer KI im Büroalltag.

- Ethik und Verantwortung: Sensibilisierung für Bias (Voreingenommenheit) und Datenschutz bei der Nutzung von Sprachmodellen.

Besuchen Sie uns auch auf LinkedIn und folgen Sie uns, um in kürzeren Abständen CISO-News zu diversen Themen und Veranstaltungen zu erhalten.

Sie erhalten den CISO im Dienst UPDATE nicht?

Wenn Sie den CISO im Dienst UPDATE noch nicht direkt erhalten, nutzen Sie unsere Anmeldeformular auf der rechten Seite und wir tragen Sie gerne in den Verteiler ein. Der CISO im Dienst UPDATE Service wird ausschließlich CISOs und Informationssicherheitsbeauftragten und vergleichbaren Positionen angeboten. Nach Ihrer Anmeldung erfolgt eine manuelle Freischaltung für den Service. Anfragen von Freemail Accounts können wir leider nicht berücksichtigen.