Der Begriff Cyberhygiene verbindet die für uns selbstverständliche Hygiene mit der gefährlicher werdenden Cyberumwelt. Genau wie regelmäßiges Händewaschen Krankheiten verhindert, verhindern diese täglichen, routinemäßigen IT-Prozesse “Infektionen” der Infrastruktur. Sie sind das Fundament, auf dem jede weiterführende Sicherheitsstrategie aufbaut.

Sicherheitsvorfälle sind teuer – nicht nur finanziell (Lösegelder, Umsatzausfälle, Kundenverlust), sondern auch in Bezug auf Zeit und Ressourcen.

- Reduktion der Angriffsfläche: Regeln wie Gerätehärtung und kontrollierter Internetzugang schließen die Türen, die Angreifer normalerweise nutzen. Je weniger “offene Fenster” ein Haus hat, desto schwieriger ist der Einbruch.

- Der Faktor Mensch: Technik allein reicht nicht. Da über 80 % aller Sicherheitsvorfälle auf menschliche Fehler zurückzuführen sind (z. B. Phishing), ist die Awareness der wichtigste Hebel, um Mitarbeiter vom Sicherheitsrisiko zur ersten Verteidigungslinie zu machen.

- Schutz vor Identitätsdiebstahl: Starke Passwörter und Multi-Faktor-Authentifizierung (MFA) ist derzeit die effektivste Einzelmaßnahme gegen Account-Übernahmen.

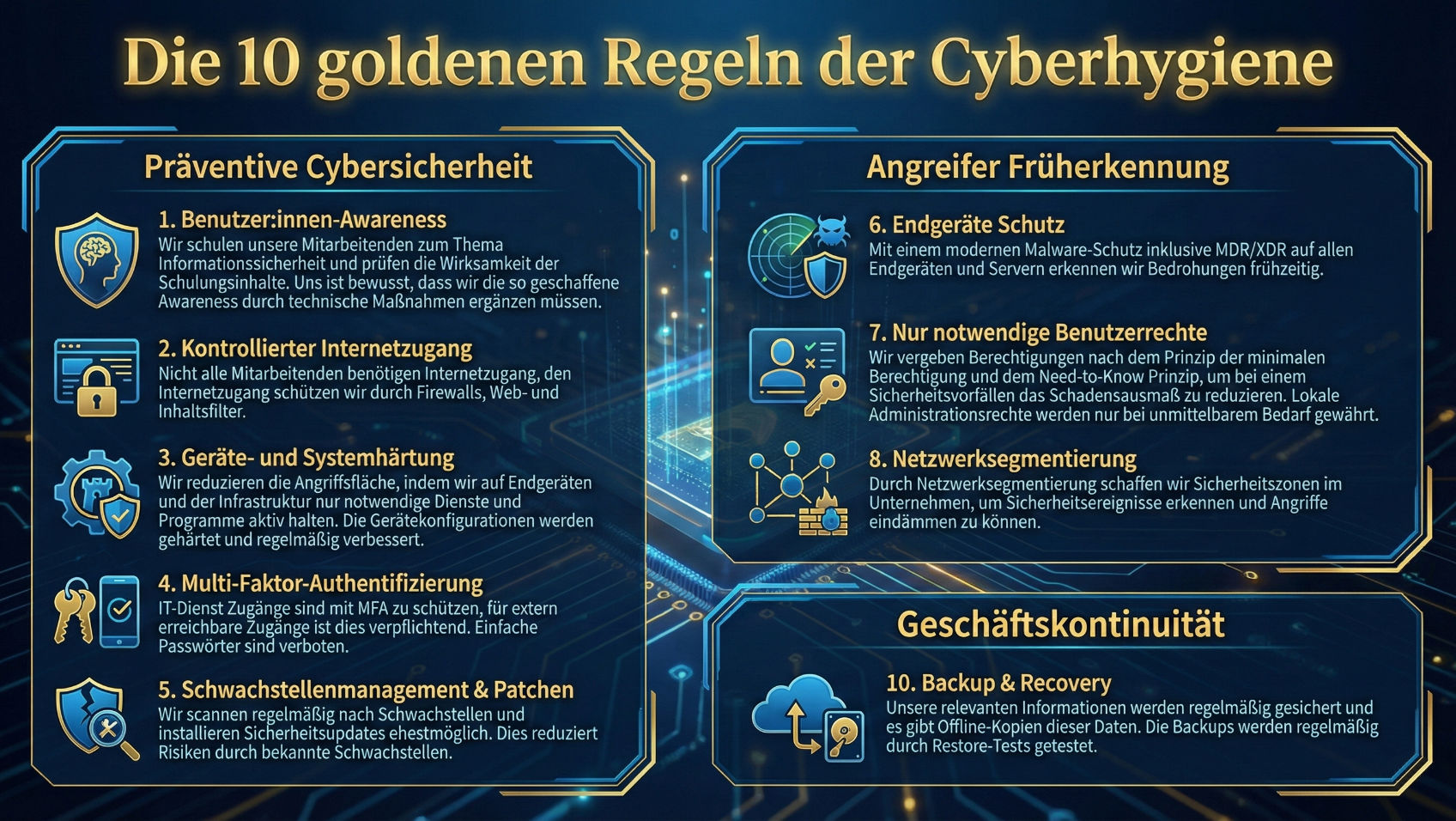

Im Zuge eines großen Action Group Meetings im November 2025 der CMG-AE konnten wir folgende 10 Regeln identifizieren und beschreiben:

Präventive Cybersicherheit…

1. Benutzer:innen-Awareness

Wir schulen unsere Mitarbeitenden zum Thema Informationssicherheit und prüfen die Wirksamkeit der Schulungsinhalte. Uns ist bewusst, dass wir die so geschaffene Awareness durch technische Maßnahmen ergänzen müssen.

2. Kontrollierter Internetzugang

Nicht alle Mitarbeitenden benötigen Internetzugang, den Internetzugang schützen wir durch Firewalls, Web- und Inhaltsfilter.

3. Geräte- und Systemhärtung

Wir reduzieren die Angriffsfläche, indem wir auf Endgeräten und der Infrastruktur nur notwendige Dienste und Programme aktiv halten. Die Gerätekonfigurationen werden gehärtet und regelmäßig verbessert.

4. Multi-Faktor-Authentifizierung

IT-Dienst Zugänge sind mit MFA zu schützen, für extern erreichbare Zugänge ist dies verpflichtend. Einfache Passwörter sind verboten.

5. Schwachstellenmanagement & Patchen

Wir scannen regelmäßig nach Schwachstellen und installieren Sicherheitsupdates ehestmöglich. Dies reduziert Risiken durch bekannte Schwachstellen.

Angreifer Früherkennung…

6. Endgeräte Schutz

Mit einem modernen Malware-Schutz inklusive MDR/XDR auf allen Endgeräten und Servern erkennen wir Bedrohungen frühzeitig.

7. Nur notwendige Benutzerrechte

Wir vergeben Berechtigungen nach dem Prinzip der minimalen Berechtigung und dem Need-to-Know Prinzip, um bei einem Sicherheitsvorfällen das Schadensausmaß zu reduzieren. Lokale Administrationsrechte werden nur bei unmittelbarem Bedarf gewährt.

8. Netzwerksegmentierung

Durch Netzwerksegmentierung schaffen wir Sicherheitszonen im Unternehmen, um Sicherheitsereignisse erkennen und Angriffe eindämmen zu können.

9. Protokollierung & Monitoring

Wir zeichnen sicherheitsrelevante Ereignisse zentral auf und analysieren diese, um Angriffe frühzeitig erkennen zu können.

Geschäftskontinuität…

10. Backup & Recovery

Unsere relevanten Informationen werden regelmäßig gesichert und es gibt Offline-Kopien dieser Daten. Die Backups werden regelmäßig durch Restore-Tests getestet.

Die folgende KI generierte Grafik betont die Kritikalität der Maßnahmen:

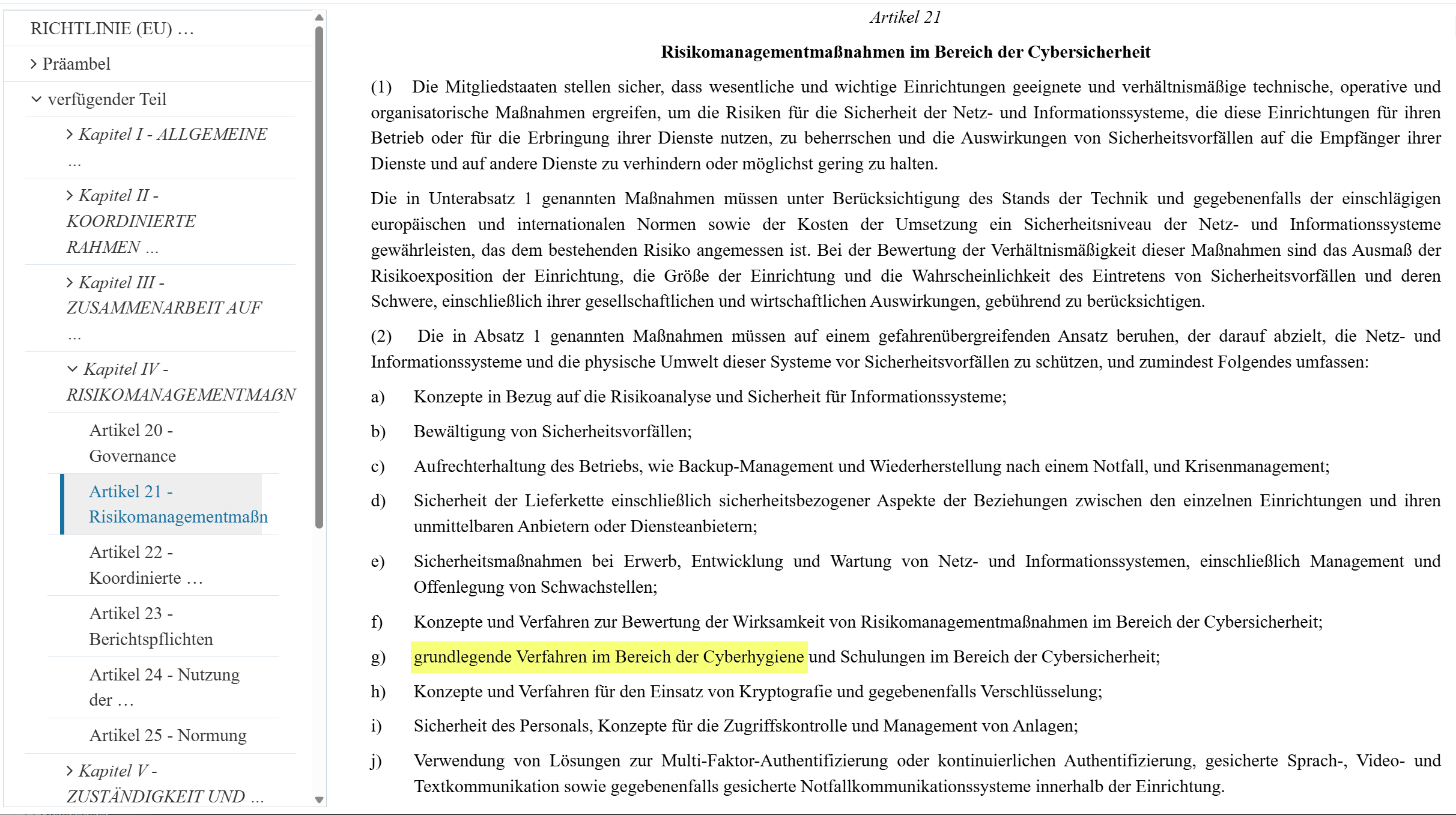

Konkrete Forderung in NIS‑2

Wenn ein Unternehmen systemrelevant, kritisch, digitaler Dienstanbieter oder mittelgroß bis groß ist, muss es NIS2-Compliance umsetzen.

Regelungen hierzu finden sich in der EU Richtlinie 2022/2555 sowie in den nationalen Umsetzungsgesetzen, hier ein Auszug aus der EU Richtlinie Artikel 21: