In einem ISMS nach ISO 27001:2022 oder NIS‑2 ist die Wirksamkeitsprüfung kein einmaliges Ereignis, sondern ein integraler Bestandteil des gesamten Managementsystems. Das Ziel ist es, sicherzustellen, dass die implementierten Maßnahmen (Controls) tatsächlich das tun, was sie sollen: Risiken reduzieren.

Wo ist Wirksamkeitsprüfung in ISO 27001 gefordert?

Die Wirksamkeitsprüfung ist in der ISO 27001 an mehreren Stellen explizit oder implizit gefordert:

1. Überwachung, Messung, Analyse und Bewertung (Kapitel 9.1)

Dies ist die wichtigste Stelle im Standard. Die Organisation muss festlegen:

- Was überwacht und gemessen werden muss (einschließlich der Wirksamkeit von Informationssicherheitsmaßnahmen).

- Welche Methoden zur Überwachung und Messung verwendet werden, um vergleichbare und reproduzierbare Ergebnisse zu erzielen, zu den häufigsten Methoden zählen:

- Self-Assessments: Verantwortliche bewerten die Wirksamkeit ihrer eigenen Controls anhand eines Fragebogens. Self-Assessments sind oft Teil von Prozesskontrollen eines internen Kontrollsystems (IKS).

- Interne Audits: Systematische Überprüfung durch Befragung und Stichproben. Der Auditor lässt sich den Prozess „zeigen“.

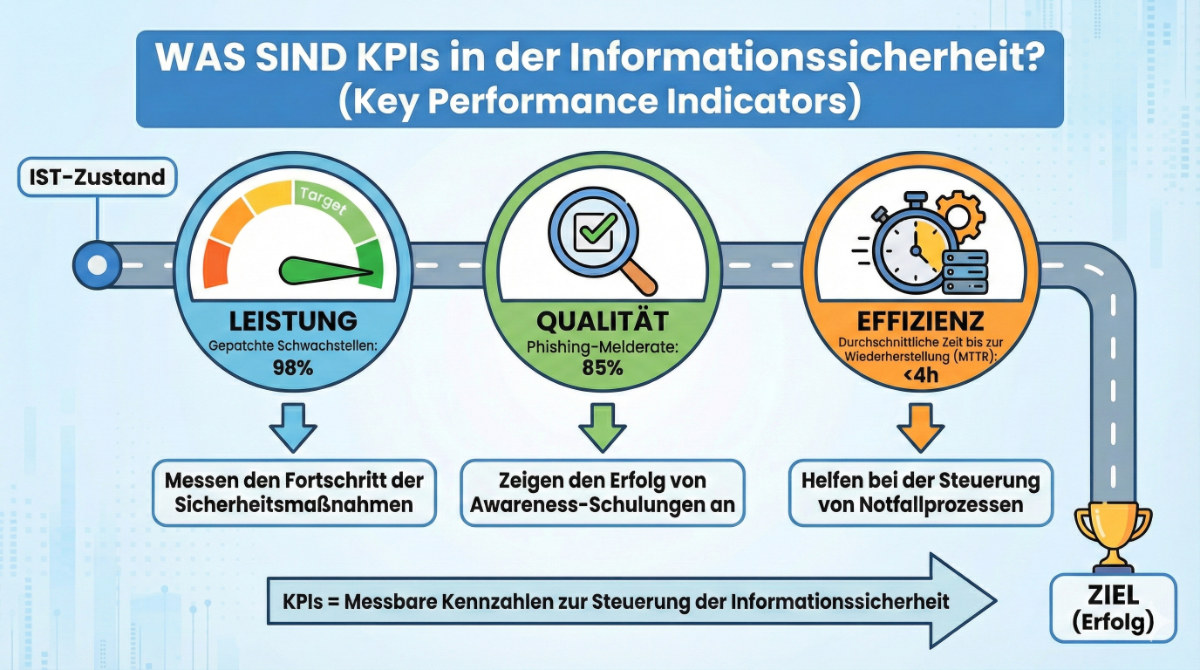

- KPI-Monitoring: Regelmäßige oder permanente Erfassung von Metriken über Dashboards.

- Wann die Überwachung durchgeführt wird und wann die Ergebnisse analysiert werden.

KPIs zeigen Ihnen sehr schnell, wo es brennt. Wenn Ihre Kennzahl für „Dauer bis zum Patchen kritischer Lücken“ (Time-to-Patch) steigt, wissen Sie sofort, dass Sie mehr Personal oder bessere Tools im Patch-Management benötigen.

Beispiel: KPIs die helfen die Informationssicherheit zu erhöhen

Tipp: Ohne Kennzahlen (KPIs) oder klare Messkriterien lässt sich die Wirksamkeit nicht objektiv nachweisen.

Lesen Sie dazu auch unseren weiterführenden Artikel:

Informationssicherheit 2026: Die Top 7 ISMS KPI nach dem 💋 KISS Prinzip

2. Internes Audit (Kapitel 9.2)

Das interne Audit dient dazu, objektiv zu prüfen, ob das ISMS:

- Die Anforderungen der Norm erfüllt.

- Wirksam verwirklicht und aufrechterhalten wird.

Der Auditor prüft hierbei nicht nur, ob ein Prozess existiert (Compliance), sondern ob er in der Praxis funktioniert (Wirksamkeit).

3. Managementbewertung (Kapitel 9.3)

Die oberste Leitung muss das ISMS in regelmäßigen Abständen bewerten. Ein Pflichtinput für diese Bewertung sind Informationen über die Informationssicherheitsleistung, einschließlich der Ergebnisse aus den Wirksamkeitsprüfungen (aus 9.1). Das Management entscheidet dann über notwendige Ressourcen oder Änderungen.

4. Informationssicherheitsrisikobehandlung (Kapitel 6.1.3)

Nachdem Risiken identifiziert und Maßnahmen (Controls) aus dem Anhang A ausgewählt wurden, muss der Prozess sicherstellen, dass diese Maßnahmen das Risiko auf ein akzeptables Maß senken. Die Wirksamkeit der gewählten Maßnahmen muss im Rahmen des Risikomanagements nach der Umsetzung validiert werden.

Bei der Definition einer Maßnahmen zur Reduktion eines Risikos sollten die folgenden Fragstellungen berücksichtigt werden:

- Welche Wirkung wollen wir mit der Maßnahme erreichen?

- Wie kann die Wirkung nachgewiesen werden?

Diese Aspekte führen in der Praxis häufig dazu, dass bereits vorgesehene Maßnahmen einer erneuten Überprüfung und Anpassung unterzogen werden, da die tatsächlichen Wirkungen und deren Nachweise nun transparenter und nachvollziehbarer dargestellt werden können.

5. Fortlaufende Verbesserung (Kapitel 10.1 & 10.2)

Wenn bei der Beurteilung der Wirksamkeit des ISMS festgestellt wird, dass eine Maßnahme nicht den Vorgaben entspricht (Nichtkonformität), müssen Korrekturmaßnahmen ergriffen werden. Dies kann zum einen bedeuten, dass die Maßnahme selbst verbessert wird, oder das tatsächlich ergänzende Maßnahmen hinzukommen.

Der Kreis schließt sich, indem die Wirksamkeit der Korrekturmaßnahme erneut geprüft wird.

Wirksamkeitsprüfung in NIS‑2

Die NIS-2-Richtlinie fordert eine Wirksamkeitsprüfung explizit. Sie ist nicht nur eine Empfehlung, sondern eine der gesetzlichen Mindestanforderungen an das Risikomanagement.

In der Richtlinie findet sich dies in Artikel 21 Absatz 2 Buchstabe h. Das entsprechende deutsche Umsetzungsgesetz (NIS2UmsuCG bzw. das neue BSIG) und österreichische NISG 2026 sind bereits in Kraft und macht diese Prüfung zur Pflicht für alle “wesentlichen” und “wichtigen” Einrichtungen.

Wo genau steht das in der NIS‑2?

Die Richtlinie listet 10 Mindestmaßnahmen auf, die jedes betroffene Unternehmen umsetzen muss. Punkt (h) lautet:

„[…] Verfahren zur Bewertung der Wirksamkeit von Risikomanagementmaßnahmen im Bereich der Cybersicherheit.“

Das bedeutet konkret:

- Kein “Set and Forget”: Es reicht nicht, eine Firewall zu kaufen oder eine Richtlinie zu schreiben. Sie müssen nachweisen, dass diese Maßnahmen das Risiko auch real senken.

- Dokumentationspflicht: Sie müssen schriftlich fixierte Konzepte haben, wie und in welchen Abständen Sie die Wirksamkeit prüfen (z. B. durch Prozesskontrollen, Audits oder Pentests).

Wie sieht die Umsetzung in der Praxis aus?

Da die NIS‑2 einen “Gefahrenübergreifenden Ansatz” verfolgt, orientiert sich die Wirksamkeitsprüfung an gängigen Standards wie der ISO 27001, die oben erklärt sind. Typische Instrumente sind:

- Technische Überprüfungen: Regelmäßige Schwachstellenscans und Penetrationstests (um die Wirksamkeit technischer Controls zu prüfen).

- Audits & Self-Assessments: Interne oder externe Audits, die prüfen, ob die Prozesse gelebt werden.

- Business Continuity Tests: Übungen, um zu sehen, ob Backup- und Wiederherstellungspläne im Ernstfall funktionieren.

- Kennzahlen (KPIs): Messung von Vorfällen (z. B. “Wie viele Phishing-Mails wurden durch Filter abgefangen vs. wie viele wurden von Mitarbeitern geklickt?”).

Beispiele für erfolgreiche Wirksamkeitsprüfungen

Gibt es Wirksamkeitsprüfung für Backup & Recovery?

Ja, nämlich die Durchführung eines Restore-Tests. Es wird nicht nur geprüft, ob das Backup funktioniert, sondern ob die Daten in der definierten Zeit (RTO) fehlerfrei wiederhergestellt werden können.

Die Wirksamkeit des Patch-Management prüfen?

Ein Schwachstellenscan (Vulnerability Scan) nach dem Patch-Day starten. Er zeigt, ob die Patches tatsächlich überall installiert wurden oder ob Systeme vergessen wurden.

Wie gelingt eine Prüfung der Netzwerk-Sicherheit lt. Anforderung ISO 27001:2022 A8.20 Netzwerksicherheit und A8.22 Trennung von Netzwerken?

Sehr einfach durch einen Penetrationstest. Hier wird geprüft, ob die Firewall und Segmentierung einen gezielten Angriffsversuch tatsächlich abwehren können.

Und wie kann man die Effektivität der Zutrittskontrolle prüfen?

Durch den Versuch eines “Tailgating” (hinter jemandem hergehen) oder durch eine Prüfung, ob alarmgesicherte Türen beim Offenstehen wirklich eine Meldung in der Zentrale auslösen.

Kann man auch die Wirksamkeit des Incident Response prüfen?

Ja, im Zuge der Durchführung einer Table-Top-Übung (Trockenübung). Ein fiktiver Ransomware-Befall wird durchgespielt. Wirksamkeitskriterium: Wissen alle Beteiligten, was zu tun ist? Sind die Notfallkontakte aktuell?

Gibt es personelle Wirksamkeitsprüfungen aus dem Awareness Bereich?

Da der Mensch oft das Ziel von Angriffen ist, muss auch hier die Abwehrkraft gemessen werden.

- Phishing-Simulationen: Man sendet eine fingierte Phishing-Mail an die Belegschaft.

- Schlechte Metrik: Wie viele haben geklickt?

- Gute Wirksamkeits-Metrik: Wie viele haben die Mail korrekt über den Melde-Button gemeldet? (Das zeigt die aktive Wirksamkeit der Schulung).

- Social Engineering Tests: Ein Tester versucht per Telefon (Vishing), Passwörter von IT-Support-Mitarbeitern zu erschleichen. Die Wirksamkeit ist bewiesen, wenn der Mitarbeiter das Gespräch gemäß Richtlinie abbricht und meldet.

Das Fazit für CISOs

Die Wirksamkeitsprüfung ist das schlagende Herz eines jeden modernen Sicherheitsframeworks. Ob nach ISO 27001:2022 oder der NIS-2-Richtlinie: Es genügt im Jahr 2026 nicht mehr, Sicherheitsmaßnahmen lediglich zu implementieren, sondern man muss beweisen, dass sie im Ernstfall auch funktionieren.

Nutzen Sie das Prinzip der “Messbaren Kennzahlen” (KPIs). Anstatt zu sagen “Unsere Firewall ist gut”, sagen Sie “Unsere Firewall hat im letzten Monat 98% aller bekannten Exploit-Versuche laut IDS-Log blockiert”.

Besonders unter NIS‑2 rückt die Wirksamkeitsprüfung in den Fokus der Geschäftsführung. Die Überwachung der Maßnahmen ist keine reine IT-Aufgabe mehr, sondern eine zentrale Pflicht der Unternehmensleitung zur Vermeidung persönlicher Haftung, welche durch ein nachweisbares Organisationsverschulden eintreten können.

Die Wirksamkeitsprüfung verwandelt ein theoretisches Sicherheitskonzept in eine belastbare Verteidigungsstrategie. Sie ist der Unterschied zwischen „glauben, dass man sicher ist“ und „wissen, dass man geschützt ist“.